揭秘常见高危端口号:网络安全防护指南

创始人

2024-12-19 08:50:11

0次

高危端口号有哪些

高风险端口号通常是指容易被黑客利用或存在较高安全风险的端口。以下是一些常见的高风险端口号及其简要说明:***端口21(FTP)**:用于文件传输协议由于其明文传输特性,很容易受到暴力破解攻击。

***23端口(Telnet)**:远程终端协议端口,同样存在传输明文的问题,安全性较低,容易受到攻击。

***端口135(RPC)**:RPC端口,很容易被用于DoS攻击或恶意扫描。

***端口139(NetBIOS)**:网络BIOS端口,可用于SMB攻击。

***端口445(SMB)**:与端口139关联的ServerMessageBlock协议端口也容易受到攻击。

***端口3389(RDP)**:远程桌面协议端口,如果配置错误,黑客可以通过此端口远程控制目标计算机。

除上述端口外,还有SSH(端口22)、SMTP(端口25)、IMAP(端口143)等。

如果配置不正确或使用弱口令,也可能成为高风险端口。

此外,一些特定的数据库服务端口(如PostgreSQL端口5432、Redis端口6379等)和远程管理服务端口(如Remoteadmin端口4899)也存在安全风险。

请注意,关闭这些高风险端口可能会影响一些正常的网络服务,因此您在关闭它们之前应仔细评估和配置安全策略和相应的保护措施,如防火墙、入侵检测系统等,以确保网络安全。

同时,定期更新系统补丁、强化密码策略、限制不必要的服务操作也是防范高危端口攻击的重要措施。

常见的高危端口有哪些?

端口80端口说明:端口80对HTTP(HyperTextTransportProtocol,超文本传输协议)开放,这是上网时最常用的协议,主要用于通过WWWPublishingService中的Internet信息服务管理单元提供Web连接。和管理。

135描述端口c-servMSRPCend-pointmapperMicrosoft在此端口上为其DCOM服务运行DCERPCend-pointmapper这类似于在计算机上使用DCOM和/或RPC服务的UNIX端口111功能。

nd-pointmapper注册其位置当远程客户端连接到计算机时,它们会查询端点映射器以查找服务的位置同一个黑客扫描计算机的端口以查找以下内容:ExchangeServer是否在此计算机上运行?版本是什么端口端口描述:FiLeanandPrintSharing正在尝试通过此端口获取NetBIOS/SMB服务此协议由Windows“文件和打印机共享”和SAMBA使用在Internet上共享自己的硬盘可能是最常见的问题Ipc$依赖于port:port注意:445端口一般是信息流的端口一般黑客通过这个端口控制你的电脑或者木马,Windows2000版本会自动打开这个端口,比如Shockwave、Shockwave等。

灾难攻击源自此端口。

端口3389端口说明:3389又称为T.erminalService,WindowsNT中使用的第一个Terminal服务终端,不能安装在Win2KProfessional版本中该服务只能安装在Server或以上版本中,因其简单、方便而受到人们的欢迎青梅系统管理员也因为简单、不需要交互式登录、可以在后台操作而受到黑客同行的欢迎事实可以证明,现在大多数朋友即使重新启动对方计算机也想打开Windows终端服务,你还必须安装终端服务由此可见其普遍性另外,它也被称为XP系统。

“远程桌面”。

端口说明4489端口:首先,4899端口是远程控制软件服务器(remoteadministrator)监控的端口,不能认为是木马程序,但具有远程控制功能。

病毒软件无法检测到是的,请先确定该服务是否向您开放且是否需要。

如果没有请关闭。

创建IP安全策略,封锁端口:关闭的端口有135、137、138、139、445、1025、2475、3127、6129、3389、593、tcp。

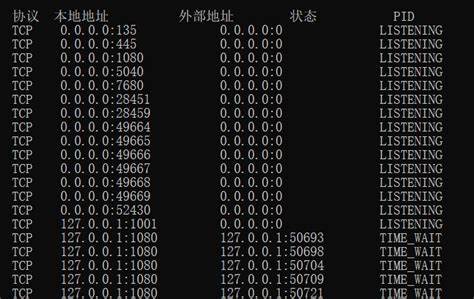

具体操作如下:默认情况下,Windows有很多开放的端口,当您上网时,网络病毒和黑客可以通过这些端口连接到您的计算机。

为了让你的系统成为铜墙铁壁,需要封锁的端口主要包括:TCP135、139、445、593、1025端口和UDP端口135、137、138、445。

一些流行的病毒后门端口(如TCP2745)。

、3127、6129端口),以及远程服务访问端口3389。

下面介绍如何在WinXP/2000/2003下关闭此网络端口:第一步,单击“开始”菜单/设置/控制面板/管理工具,双击打开“本地安全策略”,选择“IP安全策略,在本地计算机上”,在右侧窗格的空白位置单击鼠标右键,会出现快捷菜单,选择“创建IP安全策略”(如右图),然后会出现一个向导。

单击向导中的“下一步”按钮,为新的安全策略命名,再次单击“下一步”,显示“安全通信请求”屏幕,在该屏幕上,取消“启用默认匹配规则”左侧的复选标记,然后单击“完成”按钮创建新的IP安全策略。

第二步,右键单击IP安全策略,在“属性”对话框中,去掉“使用添加向导”左侧的复选标记,然后单击“添加”按钮添加新规则,然后然后会出现“新建规则属性”对话框,点击屏幕上的“添加”按钮,在列表中弹出IP过滤器列表窗口,首先去掉“使用添加向导”左侧的复选标记,然后然后单击右侧的“添加”按钮添加新的过滤器。

第三步,进入“过滤器属性”对话框,首先查看寻址,源地址选择“任意IP地址”,目标地址选择“我的IP地址”,点击“协议”选项卡,在“选择协议类型”下拉列表中选择“TCP”;,然后选择“在转到此端口”下的文本框中输入“135”,然后单击“确定”按钮(如左图)。

这将添加一个阻止TCP135(RPC)端口的过滤器,该过滤器将阻止TCP135(RPC)端口可以阻止外界通过135端口连接到您的电脑。

点击“确定”,返回过滤列表对话框即可看到策略已添加。

重复上述步骤,继续添加TCP137、139、445、593和UDP135、139、445创建其对应的过滤器,重复上述步骤为TCP端口1025、2745、6129和3389添加阻止策略,最后单击“确定”按钮:在“新建规则属性”对话框中选择。

“新建IP过滤列表”,然后点击左边的圆圈,添加一个点,表示已经有激活,最后单击“过滤器操作”选项卡,在“过滤器操作”选项卡中,取消选中“使用添加向导”框,单击“添加”按钮,添加“阻止”操作(如右图)。

:在“步骤安全”“新建过滤器操作属性”选项卡中,选择“阻止”,然后单击“确定”按钮。

步骤5:进入“新建规则属性”对话框,单击“新建过滤器操作”。

对话框;最后回到“新过滤器操作”。

在“IP安全策略属性”对话框中,选中“新建IP过滤器列表”左侧的框,然后按“确定”按钮关闭该对话框。

在“本地安全策略”窗口中,右键单击新添加的IP安全策略,然后选择“设置”。

这样重启后,电脑中前述的网络端口就会被关闭,病毒和黑客就无法再连接到这个端口,从而保护你的电脑。

我的建议:如果你要关闭的端口是常见的入侵端口,建议你使用系统关闭的方法,这样更直接有效对于一般端口,如果你不想开放,可以使用安全策略IP或者防火墙或者TCP过滤\IP来关闭以后当你想开放这个端口或者软件需要使用它的时候,去掉规则即可这里再提醒一下,端口是从1024到65535,都是可以使用的端口被应用程序打开(包括木马和病毒,已经当然,除非你非常确定这个端口是木马,病毒,或者无用的端口,否则不建议关闭它,否则会出现很多问题,下面是电脑端口的基本知识。

分为三类:1)WellKnownPorts:从0到1023,与几个服务密切相关。

通常该端口上的通信清楚地指示特定的服务协议。

例如:80端口实际上总是HTTP通信。

2)注册端口:从1024到49151。

它们与多个服务松散地绑定。

这意味着有很多服务它绑定到此端口,并且此端口还用于许多其他目的。

例如:许多系统处理从1024左右开始的动态端口。

3)动态和/或专用端口:从49152到65535。

理论上,不应将这些端口分配给服务。

在实践中,通常为计算机分配从1024开始的动态端口。

但也有例外:RPCSUN端口从32768开始。

相关内容

热门资讯

解决网易邮箱连接失败问题:排查...

网易邮箱怎么老是连接服务器失败啊?当您尝试连接网易邮箱时遇到“服务器连接失败”的提示,这可能是由于多...

藏乐阁ST86点歌机连接故障排...

藏乐阁st86点歌机无法连接服务器检查服务器和行。 检查服务器死亡。 检查线路和开关是否运行...

戴尔电脑初始密码及服务器默认账...

dell电脑初始密码是什么关于戴尔计算机的初始密码,应该很明显,戴尔计算机在出厂离开时未指定初始帐户...

华为手机激活错误3008解读及...

华为手机激活时出现网络服务器忙等稍后重试3008是什么意思?如果您访问官方网站,请移动您的帐户并且不...

战术小队连接问题解决方案及加入...

战术小队无法连接到服务器会话战术小队无法连接到服务器会话,这可能是由于各种原因。 您可以尝试以下...

西奥电梯故障排查指南:内外呼检...

西奥电梯内外呼显示检修,但电梯检修开关没打,慢车也开不动,问题怎么处理?首先去机房检查110伏电源。...

华为路由器红灯问题解决方案:微...

华为9830服务器闪红灯表示电池电量严重不足或无法正常开机。解决华为路由器红灯一直变红问题的传统解决...

网易邮箱连接失败?原因及解决方...

网易邮箱服务器连接失败,请稍后重试是什么原”问题是连接网易邮箱服务器失败,请稍后重试。请问是什么原因...

手机版中铁e通使用及解锁指南:...

手机版中铁e通怎么用不成了网络问题。大多数是由于网络连接异常引起的。1.首先打开手机并检查网络。2、...

SCUM游戏常见问题解答:解决...

scum服务器进不去连接超时网络连接截止日期意味着服务器在虚拟等待时间中未接收响应时间。 可能的...